近年来,一种被称为无文件攻击的渗透形式与日俱增,逐渐引起人们重视。这类攻击从2016年初的3%上升到了2018年11月的13%, 并且还在持续增长,知名安全公司Carbon Black对超过1000名用户(拥有超过250万个包括服务器和PC在内的主机)进行分析后发现,几乎每个组织都遭到了无文件攻击。平均每3个感染中就有1个是无文件攻击造成的。早在2017年4月,黑客通过新型恶意软件 “ATMitch”,以“无文件攻击”方式,一夜劫持俄罗斯8台ATM机,窃走80万美元。在今年年初,全球40个国家的140多家包括银行、电信和政府机构等组织遭到 “ATMitch”无文件攻击,感染机构遍布美国、法国、厄瓜多尔、肯尼亚、英国和俄罗斯等国家。在全球经济和网络一体化的时代,中国用户同样不能幸免。据悉,国内54%的公司经历过1次或多次破坏了数据或基础设施的成功攻击,其中77%的攻击利用了漏洞或无文件攻击。

无文件攻击并非没有文件

以无文件攻击中最常见的一类(无文件挖矿攻击)举例:如果用户在点开文档之后,电脑瞬间被卡,反应速度缓慢,不能工作。关机重启之后,电脑却照样没反应,散热风扇山响,CPU资源占用了100%……杀毒软件查不到任何异常……一旦出现以上情况,用户电脑十有八九是遭到无文件挖矿攻击。

无文件挖矿攻击并非没有文件基础,只是因为在此类攻击中,系统变得相对干净,传统的防毒产品识别不出,更谈不上及时通知技术人员进行防御了,这就造成了这种攻击好像没有文件基础的假象。这种无文件恶意攻击主要是靠网络的方法,在内存里存上一串恶意代码,没有落地文件,这样一来,杀毒软件就很难发现其踪迹了。

对付无文件攻击,传统安全手段失灵

任何恶意代码,只要重启电脑,内存就清除。可是重启对无文件攻击没有作用。无文件攻击通常采用powershell.exe,cscript.exe,cmd.exe和mshta.exe运行远程脚本,该脚本不落地到本机内,同时将该任务设置为计划任务或者开机启动,重启无效。这些程序都是系统的合法程序,杀毒软件自然无可奈何。无文件攻击在成功潜入内存并安定下来后,便可以为所欲为,或进行挖矿、加密文件进行勒索、连接远程C&C下载更多病毒文件等。一切操作都是披着合法外衣悄悄进行,不仅获得了权限,是合法的,而且也不大,所以几乎不会被杀毒软件发现。

无文件攻击的传播迅猛

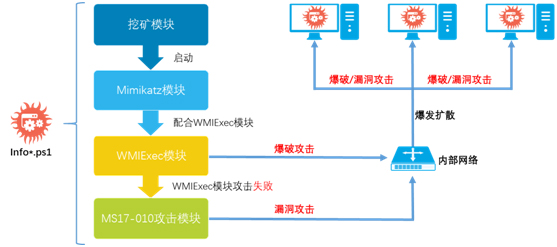

无文件攻击的传播极快。以今年4月,杰思安全的某重要用户网内大面积爆发无文件挖矿攻击为例。这次攻击的所有模块功能均加载到内存中执行,没有本地落地文件,攻击内置两种横向传染机制,分别为Mimikatz+WMIExec自动化爆破和MS17-010“永恒之蓝”漏洞攻击,堪称火力全开,极易在内网迅猛扩散。从下图,我们可以感受无文件无文件攻击是有多么凶猛。

攻击顺序如下:

1.首先,挖矿模块启动,持续进行挖矿。

2.其次,Minikatz模块对目的主机进行SMB爆破,获取NTLMv2数据。

3.然后,WMIExec使用NTLMv2绕过哈希认证,进行远程执行操作,攻击成功则执行shellcode使病原体再复制一份到目的主机并使之运行起来,流程结束。

对付无文件攻击,主机防护是关键

截止4月25日,杰思猎鹰主机安全响应系统在该用户已部署安全探针的1426台主机上,共阻止端口扫描行为24813次,发现端口扫描攻击源IP共36个;共阻止暴力破解行为2021585次,发现暴力破解源IP共28个。

不得不说,该用户的内网主机经历了一场有惊无险的围攻,最终化险为夷,安然无恙。该用户的员工在使用中并没有太多异样感觉,殊不知他们在正常工作的时候,杰思猎鹰主机安全响应系统一直在默默地保驾护航。